研究人员曝光了80多个ShadowPad恶意软件C2服务器

自2021年9月以来,已经发现多达85个指挥和控制(C2)服务器受到ShadowPad恶意软件的支持,最近在2022年10月16日检测到基础设施。

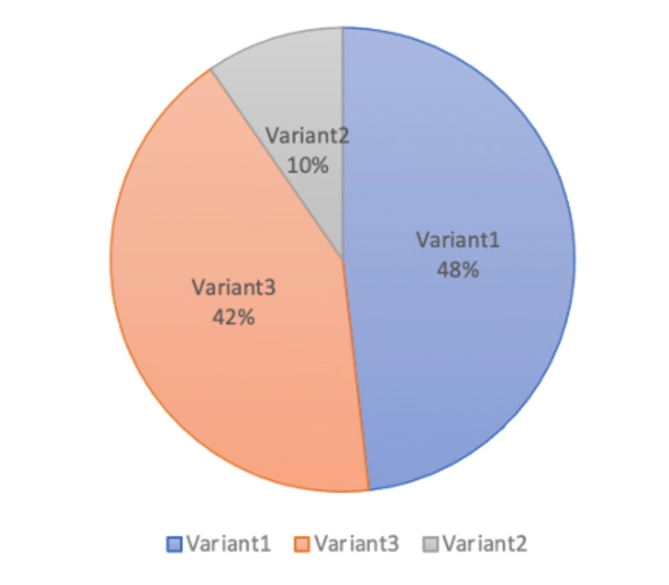

这是根据VMware的威胁分析小组(TAU)的数据,该小组研究了使用TCP、UDP和HTTP(S)协议进行C2通信的三种ShadowPad变体。

ShadowPad被视为PlugX的继任者,是一个模块化的恶意软件平台,自2015年以来被多个中国国家支持的行为者私下分享。

VMware说,对这三个ShadowPad工件的分析使我们有可能通过扫描一个名为ZMap的工具生成的开放主机列表来发现C2服务器,这三个工件之前已被Winnti、Tonto Team和一个代号为Space Pirates的新兴威胁集群所使用。

该公司进一步披露,它发现了与ShadowPad C2 IP地址通信的Spyder和ReverseWindow恶意软件样本,它们都是APT41(又名Winnti)和LuoYu投入使用的恶意工具。

此外,还观察到上述Spyder样本与该威胁行为者的Winnti 4.0木马的一个工人组件之间有重叠。

"VMware TAU的高级威胁研究员Takahiro Haruyama说:"在互联网上扫描APT恶意软件C2有时就像在干草堆里找一根针。"然而,一旦C2扫描成功,它可以成为改变游戏规则的最主动的威胁检测方法之一"。