臭名昭著的Emotet僵尸网络借助TrickBot恶意软件卷土重来

臭名昭著的Emotet恶意软件在2021年1月底一次协调执法行动拆除了其指挥和控制基础设施后,近10个月后开始卷土重来。

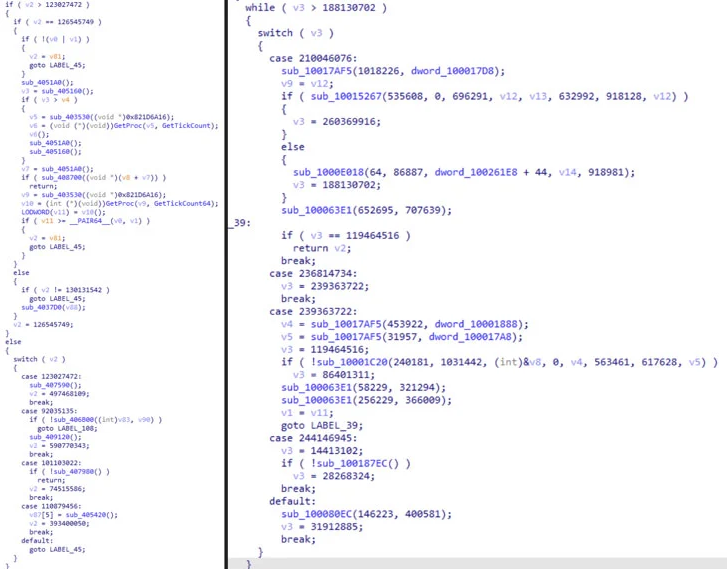

根据安全研究人员Luca Ebach的一份新报告,臭名昭著的TrickBot恶意软件正被用作一个入口点,在以前受前者感染的系统上分发看似新版的Emotet。最新的变体采用DLL文件的形式,在11月14日首次检测到部署。

欧洲刑警组织将Emotet称为“世界上最危险的恶意软件”,因为它能够充当威胁行为体获得未经授权访问的“开门器”,成为许多关键数据盗窃和勒索软件攻击的前兆。有趣的是,加载器操作使其他恶意软件家族(如Trickbot、QakBot和Ryuk)能够进入机器。

此次重新露面也意义重大,尤其是因为在执法部门齐心协力于4月份从受损的计算机上自动卸载恶意软件之后。

截至本文撰写之时,恶意软件跟踪研究项目滥用。ch的Feodo Tracker显示了九台目前在线的Emotet命令和控制服务器,这意味着运营商正试图恢复僵尸网络并使其重新运行。

可以在这里访问新的Emotet加载程序的示例。为了防止设备被加入新激活的Emotet僵尸网络,强烈建议网络管理员阻止所有相关IP地址。

更新:在不到24小时的时间内,Emotet僵尸网络已将其僵尸网络指挥与控制(C2)基础设施从9台活动C2服务器扩展到14台活动C2服务器。“很明显,Emotet正在启动它的活动,”Parash.ch在推特上说。

Emotet活动的增加还伴随着恶意垃圾邮件活动的激增,选择感染链直接使用连接到被盗电子邮件线程的启用宏的Word和Excel文档丢弃加载程序,而不依赖TrickBot。

安全研究员凯文・博蒙特(Kevin Beaumont)在推特上写道:“[Emotet]回来了,并重新安装了。代码和基础设施已经更新,现在安全性更好了。它必须是有权访问原始源代码的某人/某人。”

本文译自:https://thehackernews.com/2021/11/notorious-emotet-botnet-makes-comeback.html